Virus-encryptor: kaip išgydyti ir iššifruoti failus? Iššifruoti failus po kriptografinio viruso

Patys savaime virusai yra kompiuterių grėsmėšiandien niekas nenuostabu. Bet jei anksčiau jie buvo darbo dėl sistemos, kaip visumos, todėl nesėkmių savo veiklos, šiandien su tokia įvairovė, pavyzdžiui, encryptor virusų grėsmių prasiskverbia veiksmų susirūpinimą vartotojų duomenų atėjimas. Tai, galbūt, yra dar didesnė grėsmė negu destruktyvus "Windows" vykdomosioms programoms ar šnipinėjimo programoms.

Kas yra kriptografinis virusas?

Paprastai kodas, parašytas savarankiškai kopijuojantvirusas apima beveik visų naudotojų duomenų šifravimą specialiais kriptografiniais algoritmais, kurie neturi įtakos operacinės sistemos sistemos failams.

Iš pradžių dauguma viruso veikimo logika nebuvovisiškai suprantama. Visi išvalyti tik tada, kai įsilaužėliai, kurie sukūrė tokias programas, pradėjo reikalauti pinigų, kad atkurtų pradinę failų struktūrą. Tokiu atveju sugadintas virusų šifratorius debetuoja failus, nes jo funkcijos neleidžia. Norėdami tai padaryti, jums reikia specialaus dekoderio, jei norite, kodas, slaptažodis arba algoritmas, kurio reikia norint atkurti norimą turinį.

Principas skverbimosi į sistemą ir viruso kodo darbą

Paprastai "pasiimk" tokį mėšląInternetas yra pakankamai sunkus. Pagrindinis šaltinis iš "užkrato" plitimą yra e-paštas lygiui įdiegta tam tikro kompiuterio terminalą, kaip "Outlook programinę įrangą," Thunderbird ", Bat, ir tt Tai turi būti pažymėta karto: .. laišką Interneto serveriai neturi įtakos, nes jie turi aukštą apsaugos lygį, ir prieiga naudotojo duomenims galima tik debesies saugojimo lygiu.

Kitas dalykas yra taikymas kompiuteryjeterminalas. Čia, virusų veikimui, laukas toks didelis, kad neįmanoma įsivaizduoti. Tiesa, čia taip pat verta padaryti išlygą: daugeliu atvejų virusai yra skirti didelėms įmonėms, iš kurių galima išskleisti pinigus, kad būtų suteiktas iššifravimo kodas. Tai suprantama, nes ne tik vietiniai kompiuteriniai terminalai, bet ir tokių firmų serveriai gali laikyti ne tik visiškai konfidencialią informaciją, bet ir failus, taip sakant, vienoje kopijoje, bet kokiu atveju jų negalima sunaikinti. Tada failų iššifravimas po kriptografinio viruso tampa gana sudėtingas.

Žinoma, gali paprastas vartotojastokiu užpuolimu atlikti, tačiau daugeliu atvejų tai mažai tikėtina, jei atliksite paprastas gaires, kaip atidaryti priedus su nežinomo tipo plėtiniais. Net jei e-mail klientas aptinka su plėtiniu .jpg kaip standartinis vaizdo failo, prisirišimą pirmoji būtina patikrinti reguliariai virusų įdiegta sistema.

Jei to nepadarėte, jį atidarę dvigubaibus įjungtas standartinis kodas ir prasidės šifravimo procesas, po kurio tas pats Breaking_Bad (kriptografinis virusas) bus ne tik pašalinamas, bet ir failai negali būti atstatyti po to, kai grėsmė bus pašalinta.

Bendrosios visų tokio tipo virusų įsiskverbimo pasekmės

Kaip jau minėta, dauguma šio virusoTipas prasiskverbia per elektroninį paštą. Na, tarkim, didelėje organizacijoje, ypač registruota pašto laiškas atvyksta su turiniu, kaip "Mes pakeitėme sutartį, nuskaityti areštas" arba "Tu siunčiamas važtaraštį prekių vežimui (kopiją ten kažkur)." Žinoma, neįtaria darbuotojas atidaro failą ir ...

Visi vartotojo failai biuredokumentai, multimedia, specializuotos AutoCAD projektai ar net bet Svarbiausi duomenų iš karto šifruojami, o jei kompiuteris terminalas yra vietiniame tinkle, virusas gali būti toliau perduodami šifravimo duomenis apie kitų mašinų (tai pastebima iš "stabdymas" sistemos gedimų programos arba šiuo metu naudojamos programos).

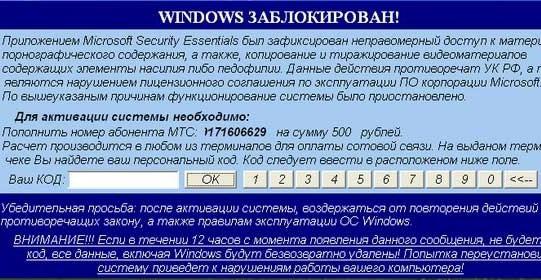

Pasibaigus šifravimo procesui, pats virusas,matyt, ji siunčia tam tikrą ataskaitą, po kurios įmonė gali gauti pranešimą, kad tokia ir tokia grėsmė prasiskverbė į sistemą ir kad tik tokia ir tokia organizacija gali ją iššifruoti. Paprastai tai susiję su [email protected] virusu. Toliau kyla reikalavimas mokėti už iššifravimo paslaugas su pasiūlymu į kliento el. Laišką siųsti keletą failų, kurie dažniausiai yra fiktyvūs.

Žala nuo kodo poveikio

Jei kas nesuprato: failų iššifravimas po virusų šifravimo - procesas yra gana sudėtingas. Net jei nesilaikysite užpuolikų reikalavimų ir bandysite naudoti oficialias valstybės struktūras, kad kovotų su kompiuteriniais nusikaltimais ir užkirstų kelią jiems, paprastai nieko verta.

Jei ištrinsite visus failus, atkurkitesistemos ir net kopijuoti originalius duomenis iš keičiamos laikmenos (žinoma, jei yra tokia kopija), vis tiek su aktyvuoto viruso viskas bus užšifruota dar kartą. Todėl nereikia suklaidinti save, ypač įterpiant tą patį "flash drive" į USB prievadą, vartotojas net nepastebės, kaip virusas šifruos duomenis į jį. Būtent tada jūs negalėsite susidurti su problemomis.

Pirmagimis šeimoje

Dabar atkreipkime dėmesį į pirmąjįviruso šifratorius. Kaip išgydyti ir iššifruoti failus po to, kai vykdomojo kodo įtaka yra įtraukta į el. Pašto priedą su supažindinimo pasiūlymu, jo išvaizda niekas niekada nesuprato. Aiškumas dėl nelaimės masto tik laiku.

Šis virusas turėjo romantišką pavadinimą "Aš myliu"Tu ". Nenuostabus vartotojas atidarė el. Pašto priedą ir gavo visiškai neperskaitomus daugialypės terpės failus (grafika, vaizdo įrašas ir garsas). Tačiau tokie veiksmai atrodė labiau griaunantys (kenkia naudotojų žiniasklaidos bibliotekoms), ir niekas jų nereikalavo.

Naujausi pakeitimai

Kaip matome, technologijos raida tapo gana sudėtingapelningas, ypač kai Jūs manote, kad daugelis vadovų didelių organizacijų veikia akimirksniu užmokesčio veiksmus iššifravimas, o ne galvoti, kad, nes galite prarasti pinigus ir informaciją.

Beje, nežiūrėkite į visus šiuos "kairiuosius"Jie sako: "Aš sumokėjau / sumokėjau reikiamą sumą, gavau kodą, viskas buvo atkurta". Nesąmonė! Visa tai parašyta viruso kūrėjų, siekiant pritraukti potencialą, atsiprašome, "prisiminimai". Tačiau pagal įprasto vartotojo standartus mokėjimo suma yra gana rimta: nuo šimtų iki kelių tūkstančių ar dešimčių tūkstančių eurų ar dolerių.

Dabar pažvelkite į naujausius tokių virusų tipustipo, kurie buvo nustatyti palyginti neseniai. Visi jie yra praktiškai panašūs ir susiję ne tik su kriptografų kategorija, bet ir su vadinamųjų išvilkinimo grupe. Kai kuriais atvejais jie veikia teisingiau (pvz., "Paycrypt"), atrodo, kad siunčia oficialius verslo pasiūlymus ar pranešimus, kad kažkas rūpintųsi naudotojo ar organizacijos saugumu. Toks viruso šifratorius su savo pranešimu tik klaidina naudotoją. Jei jis imsis net menkiausio veiksmo dėl mokėjimo, visi - "skyrybų" bus visiškai.

XTBL virusas

Gana santykinai naujas XTBL virusas gali būtipriskiriamas klasikinei kriptografijos versijai. Paprastai jis įsiskverbia į sistemą per el. Laiškus, kuriuose yra priedų, turinčių formato failus su plėtiniu .scr, kuris yra "Windows" ekrano užsklandos standartas. Sistema ir naudotojas mano, kad viskas yra tinkama, ir aktyvuoti priedo peržiūrą ar išsaugojimą.

Deja, tai sukelia liūdnas pasekmes: failų pavadinimai konvertuojami į simbolių rinkinį, o pagrindinis plėtinys pridedamas .xtbl, tada pranešimas apie galimybę iššifruoti po sumokėtos nurodytos sumos (paprastai 5 tūkst. rublių) pasiekia norimą pašto adresą.

CBF virusas

Šis virusas taip pat priklauso žanro klasikams. Jis pasirodo sistemoje atidarius el. Pašto priedus, tada pervadina naudotojo failus, pabaigoje pridedant tokį plėtinį kaip .nochance arba .perfect.

Deja, kriptografinio viruso iššifravimasToks kodo turinio analizės tipas netgi jo atsiradimo sistemoje stadijoje nėra įmanomas, nes atlikęs savo veiksmus jis atlieka savaiminį likvidavimą. Net tokia, kaip mano daugelis, universalus įrankis, pvz., "RectorDecryptor", nepadeda. Vėlgi, vartotojas gauna laišką su mokėjimo paklausa, kuri pateikiama dvi dienas.

Breaking_Bad virusas

Toks tipo grėsmė veikia taip pat, tačiau pervardina failus į standartinę versiją, pridedant prie plėtinio .breaking_bad.

Ši situacija nėra ribota. Skirtingai nuo ankstesnių virusų, tai gali sukurti dar vieną išplėtimą -. Heisenbergas, todėl ne visada galima rasti visus užkrėstus failus. Taigi "Breaking_Bad" (virusų užkrėstas) yra gana rimta grėsmė. Beje, yra atvejų, kai net licencijuota "Kaspersky Endpoint Security 10" paketui trūksta tokios rūšies grėsmės.

[email protected] virusas

Čia dar viena, galbūt, rimčiausia grėsmėkuris daugiausia skirtas didelėms komercinėms organizacijoms. Paprastai laiškas patenka į kai kuriuos departamentus, kuriuose, be abejo, yra prekių tiekimo sutarties ar net konosamento pakeitimai. Priede gali būti įprastas .jpg failas (vaizdo tipas), bet dažniausiai vykdomasis .js scenarijus (Java apletas).

Kaip iššifruoti tokio tipo kriptografinį virusą? Atsižvelgiant į tai, kad bet kuriuo būdu yra naudojamas nežinomas algoritmas RSA-1024. Jei mes pradėsime nuo pavadinimo, galime manyti, kad tai yra 1024 bitų šifravimo sistema. Tačiau, jei kas prisimena, šiandien 256 bitų AES laikoma pačia tobula.

Virus-encryptor: kaip išgydyti ir iššifruoti failus naudojant antivirusinę programinę įrangą

Iki šiol iššifruoti tokių grėsmiųtipo sprendimai dar nebuvo rasti. Net tokie meistrai antivirusinės apsaugos srityje, kaip Kaspersky, Dr.Sc. "Web" ir "Eset" negali rasti raktinio žodžio, leidžiančio išspręsti problemą, kai viruso šifratorius paveldėjo sistemą. Kaip išgydyti failus? Daugeliu atvejų, yra kviečiami siųsti paklausimą oficialioje svetainėje antivirusinės kūrėjas (beje, tik tada, kai licencijuotą programinę įrangą, kad kūrėjas sistema).

Tokiu atveju turite pridėti keletą užkoduotųfailus, taip pat jų "sveikus" originalus, jei tokių yra. Apskritai, beveik visi žmonės saugo duomenų kopijas, todėl jų nebuvimo problema sustiprina jau nemalonią situaciją.

Galimi būdai nustatyti ir išspręsti grėsmę rankiniu būdu

Taip, skenavimas pagal įprastinę grėsmę antivirusus nustato ir netgi pašalina juos iš sistemos. Bet kiek informacijos?

Kai kurie bando naudotiprogramas-dekoderius, tokius kaip jau paminėtas įrankis RectorDecryptor (RakhniDecryptor). Pastaba nedelsiant: tai nepadeda. O Breaking_Bad viruso atveju jis gali padaryti daug žalos. Ir štai kodėl.

Faktas yra tas, kad žmonės, kurie kuria tokius virusus,pabandykite apsisaugoti ir duoti nurodymus kitiems. Naudodamas komunalines paslaugas iššifravimui, virusas gali atsakyti taip, kad visa sistema "skrenda" ir visiškai sunaikins visus duomenis, saugomus standžiuose diskuose arba loginėse pertvarose. Tai yra, taip sakant, demonstracinė pamoka, skirta visiems tiems, kurie nenori mokėti. Būtina pasikliauti tik oficialiomis antivirusinėmis laboratorijomis.

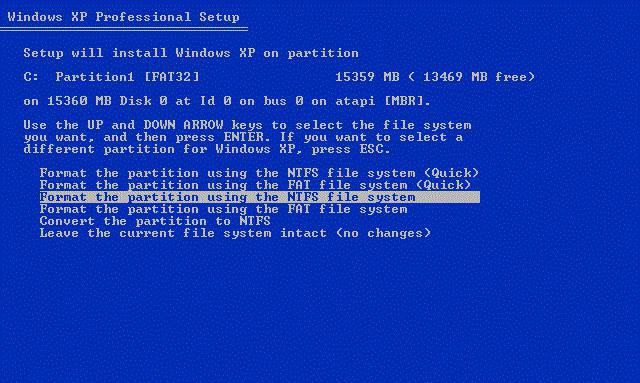

Kardinolo metodai

Tačiau, jei viskas yra tikrai bloga,informacija, kurią reikia paaukoti. Visiškai atsikratyti grėsmės, jums reikia formatuoti visą kietąjį diską, įskaitant virtualias pertvaros, tada nustatykite "OS" dar kartą.

Deja, nėra kito išeities. Net grąžinti sistemą į tam tikrą išsaugotą atkūrimo tašką nepadės. Galbūt virusas išnyks, tačiau failai liks užkoduoti.

Užuot po žodžio

Apibendrinant reikėtų pažymėti, kad situacija yra tokia: kriptografinis virusas įsiskverbia į sistemą, veikia juodai ir nėra apdorojamas jokiais žinomais būdais. Antivirusinė apsauga nebuvo paruošta tokiai grėsmei. Savaime suprantama, kad virusą galima aptikti po jo poveikio arba jį ištrinti. Tačiau užšifruota informacija išliks nepatraukli. Taigi norėčiau tikėtis, kad geriausi antivirusinės programinės įrangos bendrovių žinovai ras sprendimą, tačiau, spręsdami pagal šifravimo algoritmus, tai bus labai sunku. Prisiminkite bent "Enigma" šifravimo mašiną, kuri antrojo pasaulinio karo metais buvo vokiečių kariuomenėje. Geriausi kriptografai negalėjo išspręsti algoritmo problemų, susijusių su pranešimų iššifravimu, kol jie gaus prietaisą savo rankose. Taip yra ir dalykų čia.